Установить удаленные из App Store программы обещают мошенники владельцам iPhone

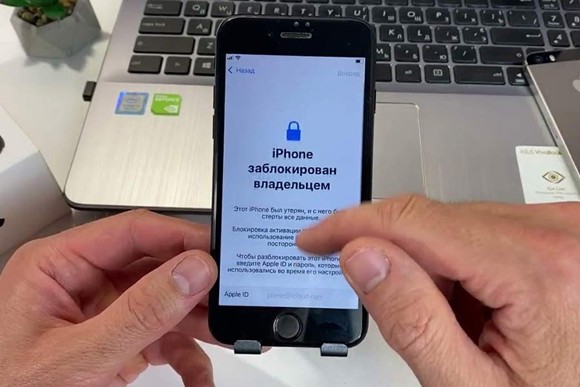

Участились случаи мошеннических атак на владельцев iPhone: злоумышленники рассылают фальшивые письма от имени Apple, вынуждая пользователей «подтвердить» учетные данные. На деле же жертвы добровольно передают злоумышленникам доступ к своим аккаунтам, после чего те блокируют устройства и требуют выкуп. Как защитить себя — разбираемся вместе.

Фишинг под видом Apple

Мошенники рассылают письма, якобы отправленные «службой безопасности Apple». В них пользователей просят перейти по ссылке и повторно авторизоваться в iCloud — под предлогом защиты от взлома или утечки данных. Ссылка ведет на поддельный сайт, внешне неотличимый от официального. Как только жертва вводит логин и пароль, злоумышленники мгновенно меняют данные учетной записи, блокируя доступ к облачным файлам, фотографиям и даже купленным приложениям.

После этого владельцу устройства могут прийти требования выкупа — особенно если в облаке хранились важные данные. Кроме того, личные фото, переписки и видео могут быть использованы для шантажа или более изощренных атак.

Классика жанра с новыми сценариями

Сейчас атаки стали более изощренными:

- подмена адресов — ссылка может отличаться от настоящей всего одной буквой;

- разные предлоги — от «угрозы взлома» до «участия в эксклюзивной акции»;

- дополнительные уловки — иногда просят ввести данные банковской карты, обещая бонусы или возврат средств.

Похожий метод ранее применялся для кражи аккаунтов Google: пользователям приходили письма с угрозами блокировки почты, если те не «подтвердят личность».

Социальная инженерия: от «друзей» до «техподдержки»

Эксперты выделяют два основных способа взлома iPhone:

1. очный — к устройству подключаются физически, получая доступ через кабель;

2. дистанционный — с помощью социальной инженерии.

Во втором случае мошенники действуют разными путями:

- поддельные письма и звонки — якобы от службы поддержки Apple;

- взломанные аккаунты друзей — жертве пишет «знакомый», просит помочь отследить украденый iPhone и зайти в его Apple ID. После этого устройство блокируется;

- обман с банковскими приложениями — пользователям обещают доступ к удаленным из App Store программам, если войти в «альтернативный аккаунт».

Таргетированные атаки и уязвимости нулевого дня

Помимо массового фишинга, существуют и более сложные атаки. Например, кампания Operation Triangulation, в которой злоумышленники использовали уязвимости iOS, доставляя вредоносный код через iMessage. После заражения устройство полностью переходило под контроль хакеров.

Как защититься?

Хотя взломать iPhone сложнее, чем Android-устройство, главная угроза — невнимательность пользователей. Чтобы уберечь себя, нужно:

- не переходить по ссылкам из писем, даже если те выглядят официальными;

- проверять адрес сайта перед вводом данных;

- не входить в чужие Apple ID — даже если просит «друг»;

- использовать двухфакторную аутентификацию;

- скачивать приложения только из App Store.

Рекомендуем