Кто стоит за взломами? Разбираемся, кому нужны кибервойны и зачем их ведут

Как развивалось хакерство, какими бывают хакеры, на чем они попадаются и как с ними борются спецслужбы разных государств? Являются ли они оружием в руках мировых политиков в военных действиях? Читайте об этом в нашей статье.

От любопытства к кибервойнам

Хакерство прошло путь от интеллектуального хобби до мощного инструмента влияния — экономического, политического и военного. Сегодня это уже не только про взлом, а про контроль над данными и технологиями.

Хакерство зарождалось в доинтернетную эпоху — в 60–70-е годы, в университетской среде США, где энтузиасты изучали компьютеры и искали нестандартные решения. В то время хакер был скорее талантливым программистом-самоучкой, компьютерным гением, а не человеком, который выполнял деструктивную функцию. На эту тему есть известный фильм — «Рок-волна».

Примерно в 80-е, с распространением персональных компьютеров, совершаются первые громкие киберпреступления. Одно из них — деятельность американского фрикера Кевина Митника, взламывавшего крупные корпорации и телефонные сети. Он мог создавать незарегистрированные телефонные номера, звонить с чужого номера, прослушивать и разъединять разговоры. Многие взломы Митник осуществлял просто из интереса. Несколько раз он сидел в тюрьме, а затем стал писать книги.

Но самый дерзкий случай произошел, когда Стив Возняк вместе со Стивом Джобсом решили проверить свое изобретение — электронное устройство Blue Box. Возняк позвонил в Ватикан, представился Генри Киссинджером (тогдашним госсекретарем США) и потребовал соединить его с Папой Римским для срочного разговора. Звонок сорвался в последний момент, так как «Киссинджера» попросили перезвонить позже.

С развитием интернета в 90-х классическое хакерство становится глобальным и открывает новые возможности. Появляются вирусы, черви, трояны и первые массовые атаки. Формируются хакерские группы и подпольные сообщества, цель которых — развлечение, самоутверждение и финансовая выгода. А вот саботаж и шпионаж сюда не входили.

В нулевых киберпреступность превратилась в индустрию, которая следит за технологиями, быстро их осваивает, выстраивает устойчивые модели заработка и затрагивает всех, независимо от размеров бизнеса и сферы экономики. Атаки становятся коммерческими: кража данных, банковские мошенничества, DDoS-атаки (перегрузка сервисов чрезмерным количеством запросов). Возникают организованные группы и черный рынок данных. Хакеры предпочитают действовать там, где контроль и ограничения слабее, — в странах Латинской Америки, Юго-Восточной Азии.

Ну а следующее десятилетие можно назвать эрой кибервойн. Громкие утечки (например, от WikiLeaks) и деятельность разоблачителей вроде Эдварда Сноудена показывают масштаб цифрового контроля. Государства начинают активно использовать хакеров в политических целях.

В наше время с его тотальной цифровизацией и новыми угрозами хакерство становится частью геополитики. Развиваются ransomware-атаки (блокировка ради выкупа), атаки на физическую и IT-инфраструктуры, массовые утечки данных. Причин тут несколько. Во-первых, мир переживает период напряженности, и различные стороны тестируют возможности кибератак. Во-вторых, многие серьезные инструменты и уязвимости приберегаются для более крупных операций, а менее опытные хакерские группы активно практикуются на доступных целях. Одновременно растет спрос на специалистов по защите данных.

В основном вредоносный трафик в Россию и Беларусь поступает из США, Германии и Великобритании. Основной целью DDoS-атак становятся государственные информационные ресурсы и телеком, банки, ретейл, IТ. В зоне риска находятся также медучреждения, крупные компании из сектора гражданской авиации и нефтепереработки. При этом малый и средний бизнес больше не являются «невидимками» для хакеров.

Завтрашний день — это эра атак, усиленных искусственным интеллектом. Нейросети уже широко задействованы для дипфейков голосов и видео, подделки биометрии. Скорее всего мы столкнемся с вредоносными программами, способными самостоятельно адаптироваться к системам защиты и выбирать тактику. Мир переходит к «войне машин», когда одни ИИ проверяют на прочность другие. Под ударом находятся абсолютно все организации, так что от хакерства не застрахован никто. Основные убытки понесут те, кто хуже справляется с защитой. Главная проблема — ИИ снижает порог входа, и теперь сложные схемы доступны даже тем, у кого нет технических навыков.

Кто такие «белые» хакеры

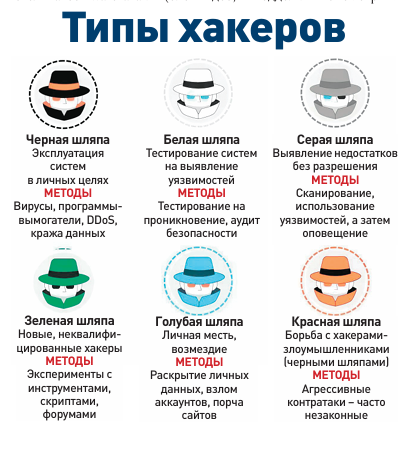

Хакеров делят на «черных», «белых» и «серых» в зависимости от целей и соблюдения закона. Эти термины берут свое начало в американских вестернах, где было принято разделять персонажей по цвету головного убора: у хорошего парня (шерифа) шляпа всегда была светлой, а у злодея — темной.

Кто же противостоит «черным» хакерам? По другую сторону баррикад — специалисты по кибербезопасности, так называемые пентестеры, или «белые шляпы». Пентестер легально имитирует хакерские атаки, в процессе которых находит и устраняет уязвимости в системах и ресурсах IТ-компаний.

В мире ежегодно совершается более 1,5 миллиона киберпреступлений. В целом 98% компаний признают, что их системы безопасности не полностью соответствуют потребностям фирм. Именно поэтому специалисты по кибербезопасности сегодня крайне востребованы. По оценкам HeadHunter, только в России требуется около 30 тысяч таких профессионалов, а на глобальном рынке их средняя зарплата начинается от $2 тысяч.

Сложные кибератаки требуют специфических знаний, поэтому у большинства крутых пентестеров есть бэкграунд, который они приобретают в технических вузах. Тем, кто хочет сделать мир безопаснее и освоить эту профессию, предлагают специализированные курсы. Так что «школы хакеров» действительно существуют, а некоторые образовательные платформы обещают вернуть деньги, если выпускник не найдет работу.

В 2010-х белорусские хакеры и IT-группы неоднократно попадали в поле зрения Interpol и других структур, поскольку специализировались на фишинге и банковских атаках, работая на международную аудиторию, а не внутри страны.

История об утечке фото с пылесоса

Отдельно стоит упомянуть случай, связанный с утечкой изображений через «умную» технику. Одна девушка обнаружила в интернете фотографию, сделанную у нее дома: на снимке она находилась в туалетной комнате, а сам кадр был выполнен практически с уровня пола. Позже выяснилось, что изображение сделал робот-пылесос, оснащенный камерой для навигации. Эти устройства периодически фиксируют окружающее пространство для обучения алгоритмов, а затем могут передавать снимки сторонним компаниям для разметки данных и улучшения нейросетей.

В случае девушки доступ к изображениям получили подрядчики, и один из них, посчитав снимок «забавным», выложил его в Сеть. Эта история наглядно показывает, насколько уязвимыми могут быть персональные данные в эпоху «умных» устройств и как легко приватная жизнь становится частью чужого цифрового контента.

Есть несколько сигналов, которые могут говорить о взломе устройства, например «умной» колонки:

- колонка «просыпается» сама по себе — ассистент активируется, хотя вы ничего не говорили;

- включается музыка, совершаются звонки или другие действия, которые вы не запрашивали;

- в аккаунте замечены «левые» устройства или активность, которую вы не узнаете.

Если возникли подозрения, сразу же отключите устройство от питания или интернета, поменяйте пароль от аккаунта, проверьте список подключенных устройств и удалите подозрительные аккаунты. Также не повредит обновить прошивку и приложения до последних версий.

В 2026 году корпоративная почта остается основным вектором атак: с нее начинается более 90% инцидентов.

Что означает «анонимус»

Изначально слово «анонимус» появилось в англоязычной среде — на форумах, где пользователи публиковали сообщения без регистрации, автоматически подписываясь как anonymous (аноним). Со временем это слово стало ассоциироваться не просто с безымянными участниками обсуждений, а с децентрализованным движением интернет-активистов — сообществом ddos-еров. Под этим названием начали выступать группы людей, объединенных идеей анонимности и свободного интернета. Фактически это хакеры-неформалы, «гопники», позеры, цель которых сугубо спортивный или личный интерес, обогащение. Особую известность «анонимус» получил в конце 2000-х во время кампании против церкви саентологии, когда участники движения проводили кибератаки и уличные акции.

Важно понимать, что «анонимус» — это не единая организация, а скорее разрозненное сообщество, где каждый может действовать от имени этого движения, не зная других участников и их истинных целей.

Про ddos-команды и их роль в кибервойнах и шпионаже

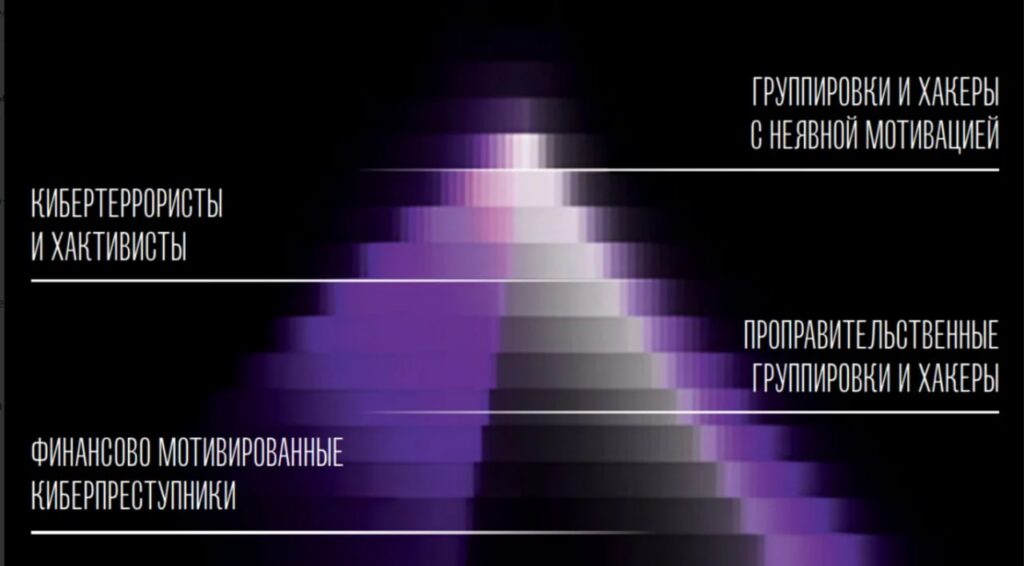

Сразу намекнем, что ролей очень много и среди них нет главной. Самодельные любительские группировки хакеров не выигрывают кибервойны и сильно повлиять на ситуацию не могут. Немного насолить противнику — это да, но не более того. Независимые группы чаще действуют хаотично и не способны существенно изменить ситуацию. Их общение происходит, как правило, через децентрализованные мессенджеры. Бывает так, что под видом хакерской группы спецслужбы стягивают к себе людей, потенциально способных навредить интересам страны.

Мы видим, как злоумышленники (иногда это корпорации) атакуют не отдельные компании, а целые отрасли. Их цель — парализовать бизнес-процессы, цепочки поставок, подорвать доверие к коммерческим или государственным институтам и др.

В случаях, когда решаются крупные задачи государственного уровня, хакеров теперь уже стараются не привлекать: это люди со сдвинутым сознанием, не признающие дисциплину и «без царя в голове». Но есть кибервойска, где хакеров воспитывают. Связанные с государствами хакерские группировки часто называют APT (Advanced Persistent Threat — развитая устойчивая угроза). Они обладают огромными ресурсами, работают годами и преследуют стратегические цели: шпионаж, кражу технологий или саботаж критической инфраструктуры.

С кибервойсками сотрудничает небольшое количество хакеров-наемников, которые сохранили свою самостоятельность, видимо, на основе каких-то договоренностей. Наемники помогают решать задачи за большие деньги или взамен на возможность еще некоторое время походить на свободе. В свою очередь, власти закрывают глаза на прошлое хакеров либо на то, чем они зарабатывают в данный момент. Но, как правило, классические хакеры на такое сотрудничество с правоохранителями идут редко.

Что ожидает хакерские группировки после кибервойны? Очень многие из их участников становятся невыездными из-за риска ареста за границей. Особенно это касается крутых проправительственных хакеров. Но и у других представителей околохакерского сообщества перспективы довольно печальны, ведь возможности тотального шпионажа сильно продвинулись, причем здесь зачастую лидируют не спецслужбы, а платформы.

Наследие Сноудена

Отдельного внимания заслуживает наследие Эдварда Сноудена. В 2013 году он обнародовал масштабные данные о программах слежки, которые использовало Агентство национальной безопасности США и его партнеры. Из утечек стало ясно, что спецслужбы способны перехватывать и анализировать огромные объемы интернет-трафика, включая данные крупнейших IT-компаний. Речь шла не только о точечном наблюдении, но и о системной, глобальной инфраструктуре слежки. Эти разоблачения показали, что даже внутренние каналы передачи данных корпораций могут быть уязвимы, а также подтолкнули индустрию к развитию шифрования и повышению стандартов безопасности. В то же время стало очевидно: технологические возможности наблюдения развиваются быстрее, чем механизмы их контроля.

Белорусские айтишники стояли у истоков разработки классических антивирусных решений мирового уровня.

Как себя защитить

Проблема часто кроется в самих компаниях: системы безопасности выстроены плохо, их никто не проверяет, а многие решения создаются «на коленке». В результате даже базовые ошибки могут привести к утечкам. Хакеры прекрасно знают, как взламывать такие системы — проблема лишь в том, что их редко приглашают проверить защиту заранее.

Ситуацию усугубляет и общий подход к хранению данных. Во многих случаях создаются так называемые золотые записи — полные досье на человека, собранные в одном месте. Это делает пользователей уязвимыми, поскольку при утечке злоумышленники получают полный набор сведений для создания цифрового двойника. В таких условиях особенно важным становится вопрос защиты информации. Здесь можно выделить три ключевых актива: прошлое (архивы и резервные копии), настоящее (текущие процессы и доступы) и будущее (планы и стратегии).

При построении безопасности лучше исходить из гипотезы, что злоумышленники уже проникли в организацию. Если рассматривать стратегию как дорожную карту, то можно порекомендовать несколько шагов.

- Создайте команду информационной безопасности. Компании, которые хотят оставаться устойчивыми, должны иметь директора по информационной безопасности и собственную команду специалистов. Если ресурсов не хватает, можно воспользоваться аутсорсингом.

- Постройте «цифровой купол безопасности» (надежные пароли и двухфакторная аутентификация, обновление устройства, ограничение доступа к данным, защита Сети).

- Устраивайте регулярные проверки. Не реже двух раз в год компания должна проводить аудит цифровой инфраструктуры, чтобы быстро обнаружить уязвимости.

- Проводите обучение. Каждый сотрудник должен понимать, что безопасность компании начинается с его действий: клика по ссылке, сохраненного пароля, сообщения в мессенджере. Нужны регулярные тренировки и курсы по цифровой гигиене.

Белорусский специалист по накрутке пользователей в соцсетях Осип Попов дает ценные советы:

«Не рекомендую доверять сайтам, которые предлагают проверить пароль на утечку. Есть риск, что это сами хакеры собирают данные о пользователях. Хотите проверить надежность своих паролей — сделайте это через браузеры, которые сравнивают не сами пароли, а их зашифрованные слепки. Это полностью безопасно. Я сам не доверяю менеджерам паролей и не советую вам. Главное правило цифровой гигиены сегодня не частая смена паролей и даже не их уникальность, а длина. По состоянию на 2026 год очень устойчивы к взлому пароли длиной более 20 символов, но при условии, что они передаются в зашифрованном виде. А если пароль короче 8 символов – он абсолютно ненадежен. И старайтесь применять двухфакторную аутентификацию, где это возможно».